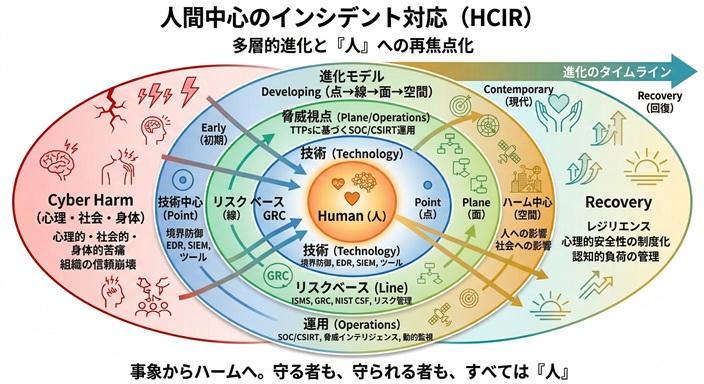

人間中心のインシデント対応(HCIR):多層的進化と「人」への再焦点化

防衛パラダイムの進化:積層される視点

サイバーセキュリティは、単一の枠組みで発展してきたのではなく、技術中心の防御に加え、リスク管理、脅威インテリジェンス、運用高度化など、複数の視点を重ねながら発展してきました。本稿では、その変化を概念的に整理したモデルとして、以下の4層を提示します。

脅威視点への移行の一例として、脅威インテリジェンスの重要性は Chismon and Ruks [2] にも示されています。重要なのは、これらは「置き換え」ではなく、前の層を土台とした「補完」の関係にあるということです。

表1 防衛パラダイムの進化と人間中心への拡張(HCIR概念モデル)

| フェーズ | 防衛の焦点 | 守り方の次元 | 特徴 |

|---|---|---|---|

| 初期 | 技術中心 | 技術(点) | 境界防御など、やみくもな技術的対策が中心。 |

| 発展期 | リスクベース | プロセス(線) | 資産価値に基づくISMS等のGRC統制と優先順位付け。 |

| 成熟期 | 脅威視点 | 運用(面) | TTPs(戦術・手法)に基づくSOC/CSIRTの実践的運用。 |

| 現代 | ハーム中心 | 人・社会(空間) | 技術的事象を超え、人への影響(ハーム)に着目。 |

※本モデルは概念整理であり、各層は現在も並行して機能している。

インシデントの再定義:「事象」から「ハーム」へ

従来、インシデントは「システムに発生した事象(Incident)」として扱われてきました。しかし、私たちはこれを「人に生じる被害(Harm)」として捉え直す局面に来ています。

Agrafiotisら(2018)は、サイバー攻撃の影響を、心理的・社会的・身体的側面を含む多層的な被害として体系化しています [1]。この視点に立つと、守る対象は単なる情報資産ではなく、人間の生活、組織の信頼、そして社会的な関係性へと拡張されます。また、最前線で対応に従事する人々自身も、こうした「ハーム」の影響を直接的に受ける主体であることは、これまで見過ごされがちな論点でした。

インシデント対応における人的限界:事例からの示唆

【事例A:NotPetya攻撃とMaersk社(2017)】

身体的限界と認知機能の低下

2017年のNotPetya攻撃により、海運大手Maersk社は世界規模で業務停止に追い込まれました [5]。復旧の背後では、IT部門が極限のストレス下で数週間にわたる長時間対応を行いました。

睡眠不足は意思決定能力を著しく低下させ、一定条件下では「酒気帯び状態」に相当する認知機能の減退を引き起こすことが示されています [8]。これは、「守る側の人」の限界が、そのまま組織の防御能力の限界に直結するという冷徹な現実を示唆しています。

【事例B:Uber社のデータ侵害対応(2016-2023)】

心理的安全性と組織文化のハーム

Uber社のデータ侵害隠蔽事案では、当時の最高セキュリティ責任者(CSO)が有罪評決を受けるに至りました [6, 7]。

組織行動研究によれば、心理的安全性が欠如した環境では、報告行動や意思決定に重大な歪みが生じます [4]。形式的にGRC(ガバナンス・リスク・コンプライアンス)が整備されていても、現場の「人」が非難を恐れ、心理的に守られていなければ、そのシステムは機能不全に陥ります。

人間中心のインシデント対応(HCIR)の実装

ハーム中心の視点を組織に実装するためには、技術やプロセスを「人間の特性」に適合させる必要があります。

- 認知的レジリエンスの設計

意思決定の質は、空腹や疲労といった外部要因に左右されます [3, 8]。長時間対応を前提とした「精神力」への依存を捨て、強制的なシフト交代や意思決定支援の仕組みを「防衛設計」に組み込むべきです。

- 心理的安全性の制度化

「非難しない(Blameless)」文化を明文化し、失敗から得た知見を組織資産として共有する土壌を整えます [4]。

- 人的負荷への組織的ケア

対応者のストレスを「職業上の負傷」と捉え、事後のリカバリーやメンタルヘルス支援を標準オペレーション(SOP)として定義します

最後に:技術の中心にいる「人」

サイバーセキュリティは、技術、プロセス、運用という層を重ね、今まさに「人・社会」という最後の、そして最も重要な層へと到達しました。

人間中心のインシデント対応(HCIR)は、これまでの技術を否定するものではなく、それらを「人間の認知、判断、回復という現実」に適合させるためのアップデートです。攻撃を受けるのも、それに立ち向かうのも、最終的には「人」であるという原点に立ち返ること。その優しくも力強い視点こそが、デジタル社会の真のレジリエンスを築く鍵となります。

参考文献

- Agrafiotis, I., Nurse, J. R. C., Goldsmith, M., Creese, S., & Upton, D. (2018). A taxonomy of cyber-harms: Defining the impacts of cyber-attacks and understanding how they propagate. Journal of Cybersecurity, 4(1).

- Chismon, D., & Ruks, M. (2015). Threat Intelligence: Collecting, Analysing, Evaluating. MWR InfoSecurity / CERT-UK.

- Danziger, S., Levav, J., & Avnaim-Pesso, L. (2011). Extraneous factors in judicial decisions. Proceedings of the National Academy of Sciences, 108(17), 6889-6892.

- Edmondson, A. C. (2018). The Fearless Organization: Creating Psychological Safety in the Workplace for Learning, Innovation, and Growth. Wiley.

- Greenberg, A. (2019). Sandworm: A New Era of Cyberwar and the Hunt for the Kremlin's Most Dangerous Hackers. Doubleday.

- U.S. Department of Justice. (2022). Former Chief Security Officer of Uber Convicted of Federal Charges for Covering Up Data Breach.

- U.S. Department of Justice. (2023). Former Chief Security Officer of Uber Sentenced to Three Years of Probation for Covering Up Data Breach.

- Williamson, A. M., & Feyer, A. M. (2000). Moderate sleep deprivation produces impairments in cognitive and motor performance equivalent to legally prescribed levels of alcohol intoxication. Occupational and Environmental Medicine, 57(10), 649-655.